U2 LAB - Smart Tech Solutions™

Perito Informático - Troyanos

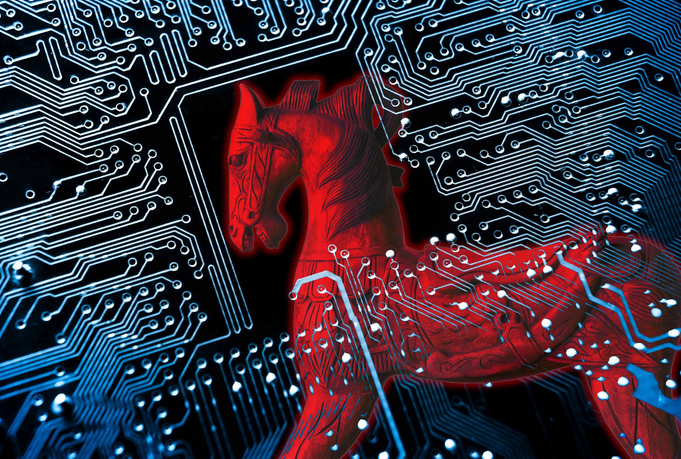

Perito Informático - Troyanos

No se pudo cargar la disponibilidad de retiro

Perito Informático - Troyanos

Este tipo de malware es utilizado por los ciberdelincuentes para acceder a los dispositivos.

Normalmente vendrán camuflados en forma de aplicaciones o programas de los que no sospecharíamos pero que al ser ejecutados liberarían el malware y permitirían el acceso a los hackers, que tendrían vía libre para revisar todos nuestros archivos, usar los recursos de nuestro equipo o dispositivo, etc.

✅ Cuéntanos tu caso o proyecto! En U2-LAB™ te ayudamos con todo lo que necesites!

✅ Presupuesto gratuito y sin compromiso!

U2 LAB - Smart Tech Solutions™

Perito Judicial Informático

C/. Celesta, 19

29018 - Málaga, España

Email: info@u2-lab.com

Web: www.es.u2-lab.com

Web: www.es.u2-lab.com/judicial-expert

Phone (mobile): +34. 609.77.40.51

Phone (land): +34. 952.48.84.62

Share